Utiliser un SoC Bluetooth 5.2 avancé pour la conception de dispositifs IoT basse consommation sécurisés

Avec la contribution de Rédacteurs nord-américains de DigiKey

2020-04-09

Une connectivité Bluetooth et des performances basse consommation constituent des exigences essentielles pour les conceptions alimentées par batterie qui se cachent derrière les produits de masse pour les applications de l'Internet des objets (IoT), des dispositifs corporels, des maisons connectées et de l'immotique. Durant la création de ces conceptions, les développeurs ont du mal à trouver des dispositifs sous forme de systèmes sur puce (SoC) Bluetooth économiques capables de fournir des fonctionnalités hautes performances en respectant des budgets énergétiques limités. Ils doivent trop souvent faire des compromis sur certains aspects des performances, voire sacrifier des capacités de plus en plus essentielles comme la sécurité pour répondre aux exigences des solutions de conception économiques et basse consommation.

Pour atténuer le degré de compromis nécessaire, la spécification Bluetooth 5.2 a intégré des fonctionnalités écoénergétiques comme le contrôle de puissance basse consommation (LE Power Control ou LEPC), le transfert avec synchronisation périodique des annonces (PAST), ainsi qu'un réseau maillé basse consommation avancé et des fonctionnalités de localisation. Un seul circuit intégré prenant en charge ces fonctionnalités est requis, lui-même pris en charge par des kits de développement et des logiciels connexes permettant aux développeurs d'exploiter rapidement et efficacement les améliorations basse consommation du Bluetooth 5.2.

Cet article explique comment la gamme de SoC Bluetooth Low Energy 5.2 EFR32BG22 de Silicon Labs peut répondre aux exigences diversifiées en matière d'alimentation et de performances des produits alimentés par batterie. À l'aide de la gamme de SoC EFR32BG22 et de son écosystème de développement associé, les développeurs peuvent concevoir des dispositifs IoT et d'autres produits alimentés par batterie pouvant fonctionner pendant plus de cinq ans avec une seule pile bouton CR2032 ou pendant plus de 10 ans avec une pile CR2354.

Optimiser la puissance grâce à des fonctionnalités BLE avancées

La connectivité Bluetooth est devenue une fonctionnalité courante des produits grand public, mais la disponibilité de capacités Bluetooth Low Energy (BLE) plus avancées devrait ouvrir la voie à une gamme de produits plus avancés pour l'IoT, les dispositifs corporels et d'autres produits mobiles. Cependant, pour pouvoir proposer ces fonctionnalités, les développeurs doivent faire face à des demandes sous-jacentes en matière d'extension de la durée de vie des batteries et de renforcement de la sécurité de leurs produits.

Les échanges de données Bluetooth, les transactions de réseau maillé ou le fonctionnement de services de localisation reposent sur le choix du paramètre de puissance de l'émetteur, qui est essentiel pour garantir un rapport signal/bruit (SNR) élevé. Si le paramètre de puissance de l'émetteur est trop bas, un rapport signal/bruit réduit peut entraîner des taux d'erreurs élevés. S'il est trop haut, le dispositif de transmission gaspille non seulement de l'énergie, mais son signal haute puissance peut également entraîner des échecs de communication en augmentant les interférences dans les réseaux à nœuds multiples ou en saturant les récepteurs à proximité.

Contrôle de puissance : l'introduction de la fonctionnalité de contrôle de puissance basse consommation LEPC au Bluetooth 5.2 répond à ces préoccupations à l'aide d'un protocole permettant aux dispositifs BLE d'interagir avec leurs récepteurs pour garantir un paramètre de puissance de l'émetteur optimal. Un dispositif récepteur peut alors utiliser le protocole LEPC pour demander à un émetteur compatible de modifier son niveau de puissance de transmission afin d'améliorer le rapport signal/bruit du récepteur. De même, un émetteur peut utiliser les données LEPC pour réduire sa puissance de transmission, si nécessaire, à un niveau compatible avec le récepteur. L'émetteur peut ainsi utiliser l'indicateur de longueur de signal reçu (RSSI) fourni par le récepteur pour ajuster sa sortie de puissance de manière indépendante.

Dans certaines applications, plutôt que d'optimiser la puissance de l'émetteur, les développeurs cherchent à s'assurer que le dispositif a suffisamment puissance de transmission pour atteindre un hôte ou un concentrateur de communications à distance. La garantie d'une connectivité sans fil efficace sur de grandes distances a toujours été incompatible avec la puissance et la sécurité, en particulier dans les conceptions à ressources limitées, qui sont au cœur des produits alimentés par batterie.

Réseau maillé : le réseau maillé BLE permet d'éliminer le recours à une haute puissance de transmission pour atteindre des hôtes à distance. En effet, les dispositifs alimentés par batterie communiquent à l'aide de communications basse consommation avec des nœuds alimentés sur secteur à proximité. Étant donné que les messages sont transmis de nœud à nœud, un dispositif basse consommation peut communiquer sur une distance qui n'était alors pas envisageable, même à la puissance de transmission et à la sensibilité de réception maximales du dispositif. Dans les applications comme la domotique ou l'immotique, les développeurs peuvent mieux exploiter les fonctionnalités de radiodiffusion du Bluetooth en appliquant une même commande à plusieurs dispositifs pour modifier l'éclairage d'une zone, par exemple. À l'aide du BLE, ces protocoles de réseau maillé permettent de satisfaire les demandes contradictoires relatives à l'augmentation de la portée de fonctionnement et au fonctionnement basse consommation.

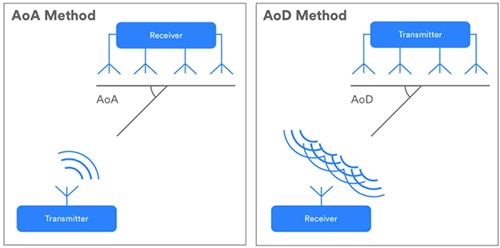

Services de localisation : les services de localisation Bluetooth compliquent l'efficacité des opérations radio en nécessitant des capacités de traitement de signaux efficaces. La disponibilité de fonctionnalités radiogoniométriques dans le Bluetooth permet aux développeurs d'implémenter des systèmes de localisation en temps réel (RTLS) pour le suivi des actifs, ou des systèmes de positionnement en intérieur (IPS) pour la navigation dans les immeubles. Avec l'introduction de la prise en charge de la radiogoniométrie à angle d'arrivée (AoA) et angle de départ (AoD) dans le Bluetooth 5.1, les applications RTLS et IPS peuvent atteindre un niveau de précision de position supérieur à celui des anciennes méthodes basées sur l'indicateur RSSI.

Les méthodes AoA et AoD fournissent essentiellement des capacités complémentaires. Les récepteurs à plusieurs antennes peuvent utiliser des calculs AoA pour suivre la position d'un actif en mouvement qui diffuse un signal radiogoniométrique depuis une seule antenne. À l'inverse, les émetteurs à plusieurs antennes peuvent permettre à un dispositif tel qu'un dispositif corporel d'utiliser les calculs AoD pour déterminer sa position (Figure 1).

Figure 1 : La méthode AoA du Bluetooth permet à un récepteur d'utiliser un réseau d'antennes pour détecter la position d'un actif de transmission, tandis que la méthode AoD permet à un dispositif récepteur tel qu'un dispositif corporel de trouver sa propre position par rapport à un réseau d'antennes. (Source de l'image : Bluetooth SIG)

Figure 1 : La méthode AoA du Bluetooth permet à un récepteur d'utiliser un réseau d'antennes pour détecter la position d'un actif de transmission, tandis que la méthode AoD permet à un dispositif récepteur tel qu'un dispositif corporel de trouver sa propre position par rapport à un réseau d'antennes. (Source de l'image : Bluetooth SIG)

Pour chaque méthode, les récepteurs AoA ou les dispositifs AoD utilisent un traitement des signaux en quadrature pour déterminer le déphasage associé au signal reçu ou diffusé, respectivement, par le réseau à plusieurs antennes. Les exigences liées au dispositif varient également pour l'actif suivi à l'aide des méthodes AoA ou pour le dispositif qui détermine sa position à l'aide des méthodes AoD. L'actif suivi nécessite la consommation énergétique la plus basse possible pour garantir une autonomie de batterie étendue pendant la transmission. À l'inverse, le dispositif qui détermine sa propre position nécessite une puissance de traitement suffisante pour gérer les calculs de déphasage à l'aide des composantes en phase (I) et en quadrature (Q) transmises et associées à l'échantillon IQ nécessaire pour préserver la précision des données de position lors du déplacement du dispositif.

D'autres fonctionnalités Bluetooth permettent aux développeurs de réduire la consommation énergétique sans nuire à la précision du positionnement. Pour implémenter la méthode AoD dans un dispositif corporel, par exemple, le protocole Bluetooth permet à l'émetteur et au récepteur de synchroniser leur activité de sorte qu'ils s'activent simultanément pour réaliser une analyse de position. Cette approche permet aux dispositifs d'éviter de gaspiller de l'énergie en envoyant ou en écoutant de manière aléatoire des paquets d'annonces. Les processeurs sans fil peuvent tout simplement se mettre en veille en mode basse consommation jusqu'à ce que les temporisateurs intégrés les activent lorsque c'est nécessaire. Cette approche synchronisée atténue également les collisions et les pertes de rendement liées à l'utilisation rapprochée d'un grand nombre d'émetteurs et de récepteurs.

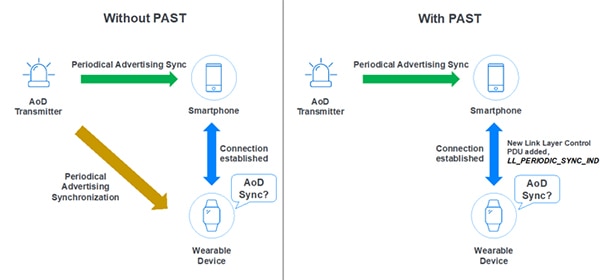

Le transfert avec synchronisation périodique des annonces (PAST) du Bluetooth fournit une solution pour réduire davantage la consommation énergétique des dispositifs appairés, comme un dispositif corporel et un smartphone (Figure 2).

Figure 2 : Au lieu de consommer de l'énergie pour maintenir sa propre connexion synchronisée avec un émetteur (à gauche), un dispositif corporel peut utiliser le mécanisme PAST du Bluetooth pour réduire la consommation énergétique en se basant sur un smartphone appairé pour fournir les données de synchronisation requises (à droite). (Source de l'image : Bluetooth SIG)

Figure 2 : Au lieu de consommer de l'énergie pour maintenir sa propre connexion synchronisée avec un émetteur (à gauche), un dispositif corporel peut utiliser le mécanisme PAST du Bluetooth pour réduire la consommation énergétique en se basant sur un smartphone appairé pour fournir les données de synchronisation requises (à droite). (Source de l'image : Bluetooth SIG)

Grâce au mécanisme PAST, le dispositif corporel s'appuie sur la synchronisation périodique des annonces du smartphone avec l'émetteur. Ainsi, le dispositif corporel à alimentation restreinte évite les coûts énergétiques associés à l'activation et à l'exécution des opérations de synchronisation des annonces avec l'émetteur. En cas de besoin lorsque la batterie est faible, le dispositif corporel peut réduire la fréquence de mise à jour de ses données de position avec le smartphone, et ainsi privilégier un temps de fonctionnement étendu plutôt qu'une précision de la position.

Pour exploiter pleinement les fonctionnalités avancées du BLE, cependant, les développeurs doivent avoir un système sur puce (SoC) Bluetooth capable de répondre aux exigences conflictuelles relatives à une consommation énergétique réduite et à une capacité de calcul hautes performances. La gamme de SoC Bluetooth Low Energy 5.2 EFR32BG22 de Silicon Labs est spécialement conçue pour répondre à ces exigences dans les produits à haut volume alimentés par batterie.

Répondre aux exigences de consommation et de performances

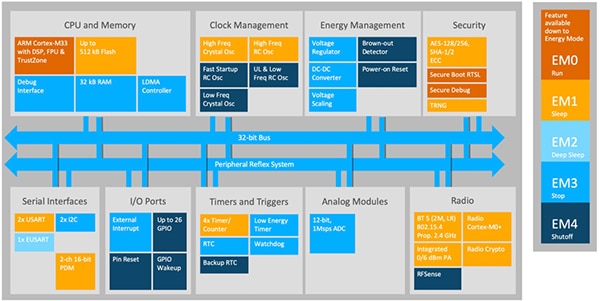

Basée sur le cœur Arm® Cortex®-M33, l'architecture de la gamme de SoC Bluetooth Low Energy 5.2 EFR32BG22 de Silicon Labs intègre un ensemble complet de fonctionnalités et de capacités nécessaires à la conception de dispositifs IoT, de dispositifs corporels et d'autres produits mobiles alimentés par batterie (Figure 3).

Figure 3 : L'architecture SoC EFR32BG22 de Silicon Labs combine un cœur Arm Cortex-M33 et un ensemble complet de périphériques offrant des fonctionnalités conçues pour optimiser les communications BLE, améliorer la sécurité et réduire la consommation énergétique dans les conceptions basse consommation. (Source de l'image : Silicon Labs)

Figure 3 : L'architecture SoC EFR32BG22 de Silicon Labs combine un cœur Arm Cortex-M33 et un ensemble complet de périphériques offrant des fonctionnalités conçues pour optimiser les communications BLE, améliorer la sécurité et réduire la consommation énergétique dans les conceptions basse consommation. (Source de l'image : Silicon Labs)

Outre le cœur Arm Cortex-M33 et la mémoire associée, l'architecture SoC EFR32BG22 de base combine un ensemble étendu d'interfaces série, de canaux GPIO, d'horloges et de temporisateurs. Le convertisseur analogique-numérique (CAN) 12 bits intégré prend en charge le traitement d'entrées différentielles ou asymétriques jusqu'à 1 méga-échantillon par seconde (Méch./s), avec une architecture novatrice combinant des éléments de registre d'approximations successives (SAR) et des convertisseurs Delta-Sigma.

Les différents produits de la gamme EFR32BG22 sont conçus pour répondre aux exigences spécifiques des opérations de traitement et Bluetooth. Par exemple, les développeurs qui créent des conceptions avec davantage d'exigences de calcul intensif peuvent choisir le SoC EFR32BG22C222, qui offre un cœur plus rapide, plus de GPIO et une puissance de transmission (TX) supérieure. Pour les conceptions destinées aux applications RTLS ou IPS, les développeurs peuvent opter pour le SoC EFR32BG22C224, doté d'un échantillonnage IQ intégré et d'une meilleure sensibilité de réception (RX).

À la base de chaque produit de la gamme EFR32BG22 se trouvent un sous-système radio complet, un module de sécurité et une unité de gestion de l'énergie fournissant de nombreux services nécessaires aux communications Bluetooth basse consommation sécurisées.

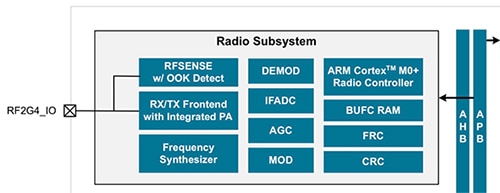

Sous-système radio Bluetooth basse consommation

Le sous-système radio de la gamme EFR32BG22 prend en charge le BLE 5.2 via des trajets de signaux TX et RX distincts contrôlés par un cœur de processeur Arm Cortex-M0+ ultrabasse consommation dédié. La conception du sous-système radio complète la capacité de traitement de ce cœur avec des blocs dédiés, notamment un contrôleur de trames (FRC), un module de contrôle par redondance cyclique (CRC) et un contrôleur de mémoire tampon radio dédié (BUFC) qui gère les tampons RAM (Figure 4).

Figure 4 : Le SoC EFR32BG22 intègre un sous-système radio BLE complet contrôlé par un cœur de processeur Arm Cortex-M0+. (Source de l'image : Silicon Labs)

Figure 4 : Le SoC EFR32BG22 intègre un sous-système radio BLE complet contrôlé par un cœur de processeur Arm Cortex-M0+. (Source de l'image : Silicon Labs)

Basé sur une architecture d'émetteur à conversion directe, le trajet TX combine un amplificateur de puissance (PA) intégré avec un modulateur (MOD) et un synthétiseur de fréquence. Pour exécuter des protocoles CSMA/CA (accès multiple avec écoute de porteuse et évitement de collision) ou LBT (écoute avant transmission), le contrôleur radio Arm Cortex-M0+ gère automatiquement la temporisation de transmission de trames nécessaire.

Le trajet RX utilise une architecture de récepteur à basse fréquence intermédiaire (IF) qui intègre un amplificateur à faible bruit (LNA), une commande automatique de gain (CAG) et un CAN IF permettant au dispositif de réaliser numériquement la démodulation (DEMOD) avec une décimation et un filtrage configurables pour prendre en charge une largeur de bande de récepteur de 0,1 à 2530 kilohertz (kHz). Enfin, la chaîne de signaux RX génère la valeur RSSI du récepteur utilisée pour une vaste gamme de services, notamment l'optimisation de la puissance, le contrôle de la qualité des signaux et la détection de la proximité.

Fonctionnant parallèlement au trajet du signal RX, le module RFSENSE de Silicon Labs surveille le signal d'entrée et active le dispositif lorsqu'il détecte une énergie RF supérieure à un seuil défini. Pour contribuer à réduire les fausses alertes lors du fonctionnement dans des environnements électriquement bruyants, le module RFSENSE fournit également un mode sélectif qui génère le signal d'activation uniquement lorsqu'il détecte un schéma énergétique plutôt qu'une pointe d'énergie RF aléatoire. Dans ce cas, le schéma énergétique correspond à un préambule de modulation par tout ou rien (OOK) dans un paquet transmis, et l'énergie détectée par le module RFSENSE est donc plus susceptible de signaler une transaction de communication réelle.

Support matériel pour la construction de systèmes sécurisés

La sécurisation des dispositifs connectés alimentés par batterie nécessite des solutions qui ne sont pas compatibles avec les fonctionnalités et les capacités des processeurs traditionnels utilisés dans les anciennes conceptions. Conçus pour des conditions moins vulnérables, les processeurs traditionnels ne disposent pas de certaines capacités physiques et fonctionnelles nécessaires à la protection des dispositifs IoT et corporels actuels. Par exemple, la disponibilité immédiate des conceptions IoT et corporelles favorise les méthodes d'attaque par canal auxiliaire, comme l'analyse de puissance différentielle (DPA), qui peut exposer les données confidentielles et les clés privées. À l'aide de ces clés, les pirates informatiques peuvent utiliser des méthodes variées pour usurper les dispositifs réels et accéder aux réseaux sécurisés et aux ressources censées être protégées. Les pirates peuvent même plus facilement infiltrer régulièrement les réseaux sans fil pour accéder aux dispositifs connectés mal sécurisés, qui présentent une ouverture pour ce type d'attaque.

Les exigences liées à une nomenclature minimale et à une autonomie batterie étendue ont souvent forcé les concepteurs à adopter des méthodes de sécurité basées sur des logiciels. Malheureusement, ces méthodes restent vulnérables, tout comme le logiciel d'application et le système d'exploitation lui-même. Peut-être pire encore, du point de vue de l'utilisateur, les mécanismes de sécurité à implémentation purement logicielle présentent des retards notables dans les communications et dans la réactivité applicative perçue. Pour renforcer la sécurité sans compromettre les performances, les conceptions connectées dépendent d'un mécanisme de sécurité basé sur le matériel.

La gamme EFR32BG22 permet aux développeurs de protéger les conceptions des dispositifs à l'aide d'une combinaison de mécanismes de sécurité basés sur le matériel. Au cœur de ces mécanismes se trouve un accélérateur cryptographique qui accélère le cryptage et le décryptage des données à l'aide de plusieurs modes et longueurs de clés AES (Advanced Encryption Standard). Pour les opérations d'authentification et de signature, l'accélérateur prend en charge les types de courbe et de hachage courants basés sur la cryptographie à courbe elliptique (ECC).

À un niveau inférieur, un générateur de nombres véritablement aléatoires (TRNG) fournit les schémas de nombres non déterministes nécessaires à l'atténuation des menaces liées à l'utilisation de générateurs de nombres aléatoires connus pour répéter les schémas de nombres. Un mécanisme de niveau encore plus bas protège l'accélérateur contre les attaques DPA par canal auxiliaire citées précédemment.

L'implémentation de la sécurité système à l'aide de ces mécanismes ne représente que la moitié de la stratégie pour les produits connectés. En effet, l'atténuation des menaces dans les systèmes déployés constitue une difficulté constante qui est d'autant plus complexe dans les conceptions alimentées par batterie. Après le déploiement d'une conception apparemment sécurisée, les développeurs ont par le passé laissé leurs conceptions exposées aux attaques par injection de logiciels malveillants, voire à une intrusion via des interfaces de débogage ouvertes. La gamme EFR32BG22 répond à ces deux préoccupations grâce à des capacités spécialisées conçues pour réduire les risques d'attaque par des micrologiciels malveillants et d'intrusion via les interfaces de débogage.

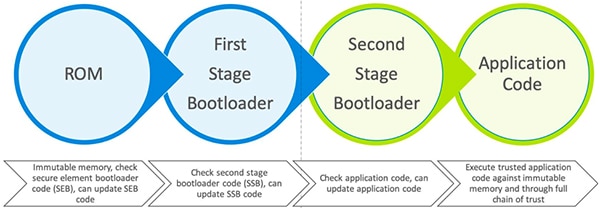

Ces SoC fournissent une fonctionnalité de sécurité d'amorçage sécurisé avec racine de confiance et chargeur sécurisé (RTSL), qui utilise un chargeur d'amorçage à deux niveaux conçu pour garantir que le système basé EFR32BG22 s'amorce uniquement avec des micrologiciels authentifiés (Figure 5).

Figure 5 : Prise en charge par la gamme de SoC EFR32BG22 de Silicon Labs, la fonction d'amorçage sécurisé avec RTSL crée une racine de confiance sur un micrologiciel de confiance amorcé depuis la mémoire ROM. (Source de l'image : Silicon Labs)

Figure 5 : Prise en charge par la gamme de SoC EFR32BG22 de Silicon Labs, la fonction d'amorçage sécurisé avec RTSL crée une racine de confiance sur un micrologiciel de confiance amorcé depuis la mémoire ROM. (Source de l'image : Silicon Labs)

En théorie, la fonction d'amorçage sécurisé avec RTSL résout une faiblesse des anciens systèmes de chargeurs d'amorçage à un seul niveau qui permettaient aux pirates de prendre le contrôle complet d'un système connecté en l'amorçant avec un micrologiciel compromis. L'utilisation de micrologiciels signés pourrait résoudre le problème. En pratique cependant, l'utilisation de certificats contrefaits pour signer les micrologiciels ou l'utilisation de certificats légitimes obtenus de manière frauduleuse par des acteurs malveillants peut exposer aux attaques même les méthodes d'amorçage signées.

À l'inverse, un système basé sur EFR32BG22 établit une racine de confiance reposant sur un chargeur d'amorçage de premier niveau qui extrait le micrologiciel de confiance de la mémoire ROM. Ce logiciel de confiance utilise ensuite des méthodes d'authentification strictes pour vérifier la source et l'intégrité du code du chargeur d'amorçage de deuxième niveau, qui à son tour vérifie et charge le code d'application.

La possibilité de concevoir une solution système à partir d'une racine de confiance permet aux développeurs de fournir des produits dont l'intégrité continue des logiciels ne fait aucun doute, même pendant les cycles de mise à jour de micrologiciels en direct (OTA). Parfois, cependant, les développeurs nécessitent un accès approfondi à ces systèmes au niveau du port de débogage.

Bien entendu, le déploiement d'une solution système avec un port de débogage ouvert ne peut que mener au désastre. La fonctionnalité de débogage sécurisé de la gamme EFR32BG22 fournit une solution pratique pour les développeurs de systèmes logiciels complexes qui doivent pouvoir tracer les défaillances sans compromettre la sécurité du système global. Grâce au débogage sécurisé, les développeurs utilisent des mécanismes d'authentification sécurisés pour déverrouiller le port de débogage et bénéficier de la visibilité requise pour analyser les défaillances sans compromettre la confidentialité des données des utilisateurs dans le système déployé.

Optimiser la consommation énergétique

Les mécanismes de sécurité et les communications Bluetooth les plus efficaces peuvent néanmoins désavantager un dispositif alimenté par batterie s'il n'est pas capable de fournir une autonomie étendue. En fait, des fonctionnalités de gestion de l'énergie et d'optimisation de la consommation sont intégrées dans la base de l'architecture SoC EFR32BG22. Exploitant pleinement le cœur Arm Cortex-M33 basse consommation, ces SoC ne consomment que 27 micro-ampères par mégahertz (μA/MHz) tout en fonctionnant à une fréquence maximum (76,8 MHz) en mode entièrement actif (EM0) avec tous les périphériques désactivés.

Pendant les périodes d'inactivité, les développeurs peuvent mettre le SoC dans l'un des différents modes basse consommation, notamment le mode veille (EM1), veille profonde (EM2), arrêt (EM3) et arrêt complet (EM4). Lorsque le SoC passe en modes plus basse consommation, l'unité de gestion de l'énergie (EMU) intégrée désactive un nombre croissant de blocs fonctionnels, jusqu'à ce que seul le strict minimum requis reste alimenté pour activer le SoC (Figure 3). De plus, l'unité de gestion de l'énergie réduit automatiquement le niveau d'ajustement de la tension lors de la commutation vers les modes plus basse consommation. Par conséquent, pour un système de 3,0 V utilisant un convertisseur CC/CC interne avec tous les périphériques désactivés, la consommation énergétique baisse considérablement à 17 μA/MHz (fonctionnement à 76,8 MHz) en mode veille, à 1,4 μA en mode veille profonde avec une rétention complète de la RAM, à 1,05 μA en mode d'arrêt et à 0,17 μA en mode arrêt complet.

Avec les anciens processeurs, opter pour un mode basse consommation constituait un choix difficile pour les développeurs en raison de l'augmentation du temps requis pour activer ces processeurs. Une augmentation du temps d'activation force non seulement le système à ne pas répondre pendant la période d'activation, mais entraîne également un gaspillage d'énergie lors de l'exécution d'opérations « non productives » associées au processus d'activation. Les développeurs devaient alors souvent choisir un mode à consommation supérieure au niveau normalement requis pour garantir l'activation du processeur dans les temps. À l'inverse, un système basé EFR32BG22 s'exécutant à partir de la RAM requiert seulement 1,42 microseconde (μs) pour s'activer depuis le mode veille EM1 ou 5,15 μs depuis le mode veille profonde ou le mode d'arrêt EM3. Même l'activation depuis le mode d'arrêt complet ne nécessite que 8,81 millisecondes (ms), une valeur souvent inférieure à la période d'actualisation minimum de nombreux dispositifs IoT ou corporels alimentés par batterie.

La possibilité de tirer pleinement parti de ces temps d'activation relativement rapides dépend de la disponibilité de mécanismes capables de maintenir un certain niveau d'activité, même lorsque le SoC est en mode d'arrêt EM3. Outre les capacités décrites précédemment, comme le module RFSENSE, d'autres blocs fonctionnels comme l'horloge temps réel (RTC) du SoC permettent au dispositif de maintenir l'heure réelle tout en étant en veille. Quant au temporisateur basse consommation (LETIMER), il permet au dispositif de générer différentes formes d'ondes ou de fournir des compteurs pour d'autres périphériques. En fait, les périphériques intégrés peuvent continuer à fonctionner grâce au système PRS (Peripheral Reflex System) du SoC, qui peut router les signaux entre différents périphériques intégrés tout en exécutant des opérations logiques de base, et ce sans faire appel au processeur.

Développement système efficace

Pour accélérer l'implémentation des solutions basées sur la gamme EFR32BG22, les développeurs peuvent bénéficier d'un ensemble complet d'outils et de bibliothèques basés sur l'environnement de développement intégré (IDE) Simplicity Studio de Silicon Labs. Dans son kit de développement logiciel (SDK) Bluetooth Low Energy, Silicon Labs offre la prise en charge de fonctionnalités avancées comme le réseau Bluetooth Mesh, le traitement AoA et AoD, et les mises à jour micrologicielles sécurisées en direct. En plus d'un ensemble complet de profils Bluetooth, le SDK inclut des applications et du code source d'exemple pour implémenter des logiciels personnalisés.

Conclusion

La demande croissante liée aux fonctionnalités BLE avancées dans les produits mobiles alimentés par batterie expose les développeurs à une pression grandissante quant à la résolution du conflit entre les performances nécessaires et la puissance disponible. Auparavant, ces exigences conflictuelles entraînaient souvent des compromis en termes de capacité, de taille et de coûts du système. Cependant, en utilisant un SoC Bluetooth avancé, les développeurs peuvent maintenant créer des dispositifs IoT à haut volume et d'autres produits alimentés par batterie capables de prendre en charge les fonctionnalités nouvelle génération, comme la navigation en intérieur et le réseau maillé, tout en fonctionnant pendant plusieurs années avec la même pile bouton.

Autres produits de la gamme EFR32BG22 :

Avertissement : les opinions, convictions et points de vue exprimés par les divers auteurs et/ou participants au forum sur ce site Web ne reflètent pas nécessairement ceux de DigiKey ni les politiques officielles de la société.