Absicherung industrieller IoT-Designs gemäß ISA/IEC-Sicherheitsnormen

Zur Verfügung gestellt von Nordamerikanische Fachredakteure von DigiKey

2022-12-16

Industrielle Anlagen werden schnell mit dem Internet der Dinge (IoT) vernetzt, um die Effizienz, Sicherheit und Fernüberwachung zu verbessern. Aufgrund ihres hohen Werts sind Geräte im industriellen IoT (IIoT) jedoch ein bevorzugtes Ziel für Angriffe. Daher müssen Entwickler von Industrieausrüstung ihre Sicherheitslösungen sorgfältig nach den geltenden Industrienormen implementieren. Außerdem müssen die Sicherheitslösungen der Anlagen ständig mit der neuesten Technologie aufgerüstet werden, um die Datenbestände zu schützen, ohne Kompromisse bei Sicherheit und Entwicklungskosten einzugehen.

Dieser Beitrag geht auf industrielle Sicherheitsnormen und -verfahren wie IEC 62443 und SESIP ein. Anschließend wird untersucht, wie IIoT-Entwickler diese Spezifikationen erfüllen können, indem sie den industriellen Sicherheitsansatz von NXP Semiconductors mit EdgeLock Assurance-Mikrocontrollern und sicheren Elementen nutzen.

Was ist die IEC 62443?

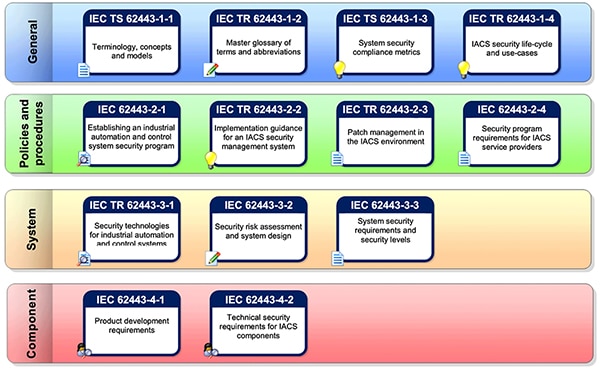

Die IEC 62443 ist eine Reihe von Normen, die vom ISA99-Ausschuss entwickelt und von der Internationalen Elektrotechnischen Kommission (International Electrotechnical Commission, IEC) genehmigt wurde. Sie bietet ein flexibles Sicherheitsrahmenwerk, das Entwicklern hilft, Sicherheitslücken in industriellen Automatisierungs- und Regelungssystemen zu schließen. Die IEC 62443 ist in vier Hauptabschnitte gegliedert, die Komponenten, Systeme, Richtlinien und Verfahren sowie allgemeine Spezifikationen abdecken (Abbildung 1).

Abbildung 1: IIoT-Geräte können die Normen der IEC 62443 nutzen, die einen flexiblen Rahmen für die Schließung von Sicherheitslücken definieren. (Bildquelle: IEC)

Abbildung 1: IIoT-Geräte können die Normen der IEC 62443 nutzen, die einen flexiblen Rahmen für die Schließung von Sicherheitslücken definieren. (Bildquelle: IEC)

Während jeder Bereich der IEC 62443 für Entwickler von IIoT-Geräten hilfreich sein wird, sind die beiden Teile, die die Anforderungen an die Produktentwicklung und die Sicherheitsanforderungen für Komponenten definieren:

- IEC 62443-4-1: Anforderungen an den Lebenszyklus für eine sichere Produktentwicklung

- IEC 62443-4-2: Technische Sicherheitsanforderungen an Komponenten industrieller Automatisierungssysteme (IACS)

Die IEC 62443-4-1 stellt Entwicklern die Prozessanforderungen für eine sichere Produktentwicklung zur Verfügung und definiert den Lebenszyklus für eine sichere Produktentwicklung. Der Lebenszyklus umfasst die Definition der Sicherheitsanforderungen, die sichere Entwicklung, die sichere Implementierung, die Verifizierung und Validierung, das Fehlermanagement, das Patch-Management und das Ende der Lebensdauer des Produkts.

Die IEC 62443-4-2 legt die technischen Sicherheitsanforderungen für Komponenten fest, aus denen ein System besteht, wie z. B. Netzwerkkomponenten, Host-Komponenten und Software-Anwendungen. Die Norm spezifiziert Sicherheitsfähigkeiten, die eine Komponente in die Lage versetzen, Bedrohungen für eine bestimmte Sicherheitsstufe ohne Unterstützung durch kompensierende Gegenmaßnahmen abzuwehren.

Was ist SESIP?

SESIP ist ein Standard für die Sicherheitsbewertung von IoT-Plattformen. Er bietet einen gemeinsamen und optimierten Ansatz für die Bewertung der Sicherheit von vernetzten Produkten, die den spezifischen Herausforderungen des sich entwickelnden IoT-Ökosystems in Bezug auf Konformität, Sicherheit, Datenschutz und Skalierbarkeit gerecht werden.

Die wichtigsten Merkmale von SESIP sind:

- Flexible und effiziente Methodik zur Sicherheitsbewertung, die der Komplexität des IoT-Ökosystems gerecht wird

- Förderung der Konsistenz durch Bereitstellung einer gemeinsamen und anerkannten Methodik, die für alle Zertifizierungssysteme übernommen werden kann

- Reduzierung von Komplexität, Kosten und Markteinführungszeit für IoT-Akteure, indem eine Methodik angeboten wird, die sich auf andere Bewertungssysteme übertragen lässt und mit Normen und Vorschriften konform ist

- Erleichterte Zertifizierung von Geräten durch die Zusammenstellung zertifizierter Teile und die Wiederverwendung der Zertifizierung über verschiedene Bewertungen hinweg

- Einheitliche und flexible Möglichkeit für IoT-Entwickler, die Sicherheitsfähigkeiten ihrer IoT-Produkte nachzuweisen, und für Dienstanbieter, ein Produkt auszuwählen, das ihren Sicherheitsanforderungen entspricht

EdgeLock Assurance: Ein ganzheitlicher Ansatz für Sicherheit

Um IIoT-Entwicklern dabei zu helfen, die Sicherheitsanforderungen für ihre Geräte zu erfüllen, hat NXP einen ganzheitlichen Sicherheitsansatz entwickelt, der als EdgeLock Assurance bekannt ist. EdgeLock Assurance kommt bei NXP-Produktlinien zum Einsatz, die den Industriesicherheitsnormen wie der IEC 62443-4-1 entsprechen. Der in Abbildung 2 präsentierte Sicherheitsansatz kombiniert bewährte Prozesse und Validierungen, um Entwicklern zu helfen, ihre Sicherheitsanforderungen zu erfüllen - vom Produktkonzept bis zum Verkaufsstart.

Abbildung 2: EdgeLock Assurance kommt bei NXP-Produktlinien zum Einsatz, um den Sicherheitsnormen für die Industrie zu entsprechen und den Lebenszyklus der Sicherheitsentwicklung vereinfachen. (Bildquelle: NXP)

Abbildung 2: EdgeLock Assurance kommt bei NXP-Produktlinien zum Einsatz, um den Sicherheitsnormen für die Industrie zu entsprechen und den Lebenszyklus der Sicherheitsentwicklung vereinfachen. (Bildquelle: NXP)

EdgeLock Assurance wurde entwickelt, um sicherzustellen, dass die Geräte Angriffe abwehren, die Sicherheit durch Designprüfungen und -bewertungen gewährleisten, die Industrienormen einhalten und nach den Kriterien EAL3 oder höher bzw. SESIP L2 oder höher zertifiziert werden können. Darüber hinaus können verschiedene Mikrocontroller und sichere Elemente von NXP Entwicklern in der Industrie helfen, ihre Sicherheitslösungen zu vereinfachen und sicherzustellen, dass sie diesem ganzheitlichen Sicherheitsansatz entsprechen.

EdgeLock Assurance-Mikrocontroller für das IIoT

Mehrere Bauteilfamilien von NXP sind derzeit Teil des EdgeLock Assurance-Programms. Zu diesen Bauteilen gehören der LPC5500 und der i.MX RT1170.

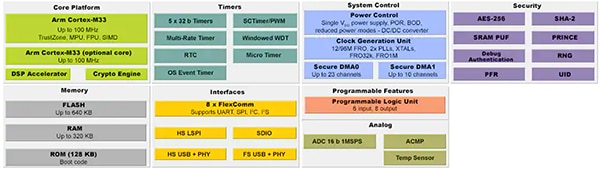

Die Familie LPC5500 basiert auf dem Prozessor Arm® Cortex®-M33, der mit bis zu 100 Megahertz (MHz) läuft. Darüber hinaus nutzen die Bauteile hardwarebasierte Funktionen des Cortex-M33 wie TrustZone, um eine Hardware-Isolierung für vertrauenswürdige Software zu ermöglichen, sowie Speicherschutzeinheiten (memory protection units, MPUs) und einen CASPER-Krypto-Koprozessor, um die Hardware-Beschleunigung für bestimmte asymmetrische kryptographische Algorithmen zu ermöglichen. Die Familie LPC5500 unterstützt auch Funktionen zum physischen SRAM-Klonschutz (physical unclonable functions, PUFs) für die Root-of-Trust-Inbetriebnahme. Weitere Merkmale des LPC5500 sind in Abbildung 3 dargestellt.

Abbildung 3: Der LPC5500 nutzt einen Arm-Cortex-M33 mit TrustZone, um die sichere Ausführung von Software und Anwendungen sowie verschiedene Sicherheitsverbesserungen zu ermöglichen. (Bildquelle: NXP)

Abbildung 3: Der LPC5500 nutzt einen Arm-Cortex-M33 mit TrustZone, um die sichere Ausführung von Software und Anwendungen sowie verschiedene Sicherheitsverbesserungen zu ermöglichen. (Bildquelle: NXP)

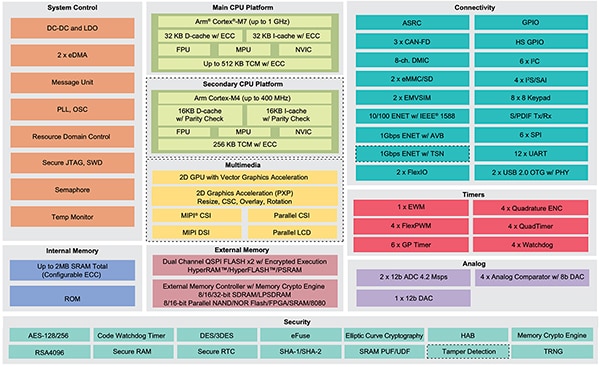

Der i.MX RT1170 ist ein Crossover-Mikrocontroller, der die Grenzen der Verarbeitungsmöglichkeiten von Mikrocontrollern verschiebt. Er besteht aus zwei Mikrocontroller-Kernen: einem Arm Cortex-M7 mit 1 Gigahertz (GHz) und einem Arm Cortex-M4 mit 400 MHz. Darüber hinaus verfügt der RT1170 über hochentwickelte Sicherheitsfunktionen wie sicheres Laden, eine leistungsstarke Verschlüsselung, eine Inline-Verschlüsselungs-Engine und die fliegende AES-Entschlüsselung. Die allgemeinen Fähigkeiten des RT1170 sind Abbildung 4 zu entnehmen.

Abbildung 4: Der i.MX RT1170 nutzt leistungsstarke Arm-Cortex-M7- und -M4-Kerne und hochentwickelte Sicherheitsfunktionen, die sichere Lösungen für IIoT-Geräte ermöglichen. (Bildquelle: NXP)

Abbildung 4: Der i.MX RT1170 nutzt leistungsstarke Arm-Cortex-M7- und -M4-Kerne und hochentwickelte Sicherheitsfunktionen, die sichere Lösungen für IIoT-Geräte ermöglichen. (Bildquelle: NXP)

Um den Start eines Projekts zu erleichtern, stellt NXP Entwicklern mehrere verschiedene Entwicklungsboards zur Verfügung, mit denen sie die leistungsstarken Bauteile ausprobieren und feststellen können, ob sie für ihre Anwendung geeignet sind. Das Evaluierungskit MIMXRT1170-EVK enthält beispielsweise ein Board mit einer breiten Palette an integrierten Speicher-, Sensor- und Verbindungskomponenten, die es Entwicklern ermöglichen, schnell Prototypen ihrer Industriegeräte zu erstellen. Anschließend können sie mit MCUXpresso-Softwarepaket und -Werkzeugen aus dem Hause NXP die Sicherheitslösungen und -funktionen erkunden, mit denen diese Serie von Mikrocontrollern ausgestattet ist.

Sichere Elemente von NXP

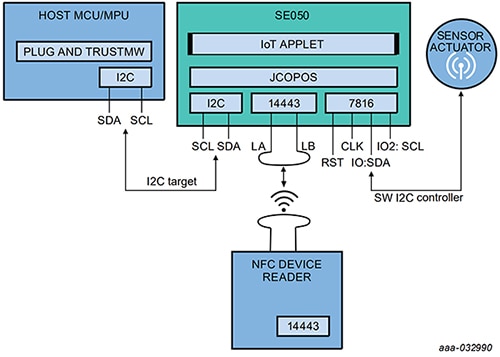

Neben der Verwendung eines EdgeLock Assurance-Mikrocontrollers sollten IIoT-Entwickler auch den Einsatz eines sicheren Elements wie des SE050 in Betracht ziehen. Ein sicheres Element ist eine gebrauchsfertige Root-of-Trust auf IC-Ebene, die einem IIoT-System integrierte, einsatzbereite Edge-to-Cloud-Kapazitäten verleiht.

Das SE050 ermöglicht die sichere Speicherung und Bereitstellung von Anmeldeinformationen und die Durchführung kryptographischer Operationen für sicherheitskritische Kommunikations- und Steuerfunktionen, wie z. B. sichere Verbindungen zu öffentlichen/privaten Clouds, die Authentifizierung zwischen Geräten und den Schutz sensibler Sensordaten. Darüber hinaus ist das SE050 mit einem Java Card-Betriebssystem und einem Applet ausgestattet, das für IoT-Sicherheitsanwendungen optimiert ist.

Eine Beispielanwendung wird in Abbildung 5 gegeben. In diesem Beispiel ist ein sicherer Sensor über eine sichere I²C-Schnittstelle mit dem SE050 verbunden. Der Host-Mikrocontroller/-prozessor kommuniziert mit dem SE050 über die I²C-Schnittstelle eines Zielgeräts. Das IoT-APPLET des SE050 kann über ein NFC-Lesegerät eingerichtet und ausgelesen werden, um das Gerät in Betrieb zu nehmen. Das SE050 trennt und schützt die Daten zwischen Sensoren und Stellantrieb.

Abbildung 5: Das sichere Element SE050 ermöglicht die sichere Speicherung und Bereitstellung von Zugangsdaten und die Durchführung kryptographischer Operationen für sicherheitskritische Kommunikation und Steuerung. (Bildquelle: NXP)

Abbildung 5: Das sichere Element SE050 ermöglicht die sichere Speicherung und Bereitstellung von Zugangsdaten und die Durchführung kryptographischer Operationen für sicherheitskritische Kommunikation und Steuerung. (Bildquelle: NXP)

Tipps und Tricks für IIoT-Anwendungen

Die Absicherung eines IIoT-Geräts ist keine triviale Aufgabe. Die Bedrohungen, denen eine Gerät heute ausgesetzt ist, unterscheiden sich wahrscheinlich stark von den Bedrohungen, denen es morgen ausgesetzt sein wird. Die Absicherung eines Produkts kann zeitaufwändig sein, wenn Entwickler nicht vorsichtig sind. Es folgen einige Tipps und Tricks, die Entwickler beachten sollten und die ihnen helfen können, die Sicherheit ihrer IoT-Anwendung schnell zu optimieren:

- Mikrocontroller und Komponenten verwenden, die nach den Normen von IEC 62443 und SESIP entwickelt wurden.

- Für energieeffiziente IoT-Geräte empfiehlt sich ein einzelner Mikrocontroller-Kern mit TrustZone, wie ihn die Familie LPC5500 bietet.

- Für IoT-Geräte, die eine hohe Rechenleistung erfordern, sollten Crossover-Mikrocontroller wie der i.MX RT1170 verwendet werden.

- Sichere Elemente als zusätzliche Sicherheitskomponente einsetzen, um die Inbetriebnahme zu vereinfachen und die Cloud-Kommunikation zu schützen.

- Verschiedene Sicherheitslösungen und -optionen können mithilfe eines Entwicklungsboards getestet werden. Viele Entwicklungsboards enthalten sichere Elemente in Kombination mit Mikrocontrollern, die eine frühzeitige Erarbeitung der Sicherheitslösung erlauben.

Fazit:

IIoT-Geräte bieten industrielle Anwendungen neue Fähigkeiten und Funktionen, die Effizienz, Sicherheit und Fernüberwachung verbessern. Die größte Gefahr für diese Systeme geht jedoch von Sicherheitslücken aus, die Hacker auszunutzen versuchen. Wie gezeigt, können neue Normen, Zertifizierungen und Methoden wie IEC 62443 und SESIP - implementiert in EdgeLock Assurance-Mikrocontrollern und sicheren Elementen von NXP - zum Schutz von IIoT-Produkten beitragen.

Haftungsausschluss: Die Meinungen, Überzeugungen und Standpunkte der verschiedenen Autoren und/oder Forumsteilnehmer dieser Website spiegeln nicht notwendigerweise die Meinungen, Überzeugungen und Standpunkte der DigiKey oder offiziellen Politik der DigiKey wider.