Anche l'hardware può essere hackerato

Contributo di Editori nordamericani di DigiKey

2019-12-16

Secondo un recente articolo di Forbes, gli attacchi ai dispositivi IoT sono triplicati ed è molto improbabile che nel prossimo futuro la situazione migliori. Oggi si vende un numero impressionante di prodotti abilitati per IoT, quindi sono moltissimi i dispositivi da proteggere, soprattutto alla luce del fatto che i pirati informatici e i metodi di attacco stanno diventando sempre più sofisticati.

Aumento degli attacchi hardware

La maggior parte degli utenti è consapevole del rischio di attacchi software e si preoccupa di aggiornare il proprio software di sicurezza. Oggi, tuttavia, gli hacker si stanno indirizzando agli attacchi hardware. Microprocessori e microcontroller sono presenti ovunque, nelle nostre case come nei sistemi critici sofisticati e gli hacker stanno diventando sempre più bravi a infiltrarsi.

Secondo IC Insights, nel 2018 le vendite di unità a semiconduttore hanno superato i 1.000 miliardi di dispositivi, il che rappresenta una vulnerabilità e un'opportunità ancora maggiore per hackeraggi hardware sia palesi che occulti. Per molti versi, l'hardware presenta sfide più ampie, più pericolose e più difficili di quelle affrontate per proteggere il software.

Gli esempi sono innumerevoli, tra cui:

- L'uso di un kill switch, con cui un hacker spegne selettivamente i chip. Se un blocco di un chip è danneggiato, impedendo l'accesso al bus di sistema, i dati non raggiungeranno gli altri blocchi e quindi il sistema verrà disabilitato.

- Un comando kill code può essere trasmesso tramite un segnale radio a una microantenna su un chip. Una "time bomb", programmata al momento della creazione del chip, può innescare uno spegnimento completo a una certa data e ora.

- Quando i chip sono compromessi, potrebbe sembrare che funzionino normalmente ma in realtà raccolgono e trasmettono dati o lanciano malware.

- Nel 2007 si è scoperto che nei dischi rigidi di Seagate erano stati inseriti due trojan separati e che il malware aveva comandato al disco rigido di caricare i suoi dati su siti Web residenti a Pechino.

- Lo smartphone Galaxy S4 era stato distribuito con precaricato un trojan mascherato da Google Play Store. I pirati informatici hanno avuto accesso alle telefonate, hanno letto le e-mail, intercettato informazioni finanziarie e osservato e ascoltato a distanza tramite la fotocamera e il microfono del telefono.

- I PC Lenovo sono stati banditi negli Stati Uniti, nel Regno Unito e in Australia a causa delle vulnerabilità tramite backdoor.

- Di recente, il ricercatore Jonathan Brossard ha parlato di un nuovo ceppo di malware quasi impossibile da rimuovere. Soprannominato Rakshasa, è una backdoor permanente, difficile da trovare e ancora più difficile da eliminare.

- Gli attacchi di glitching causano un guasto hardware manipolando le variabili ambientali di un sistema in modo da interrompere i segnali di alimentazione, dei sensori di temperatura elevata o di clock. I pirati informatici inseriscono istruzioni malevole nelle lacune di elaborazione causate dal glitching.

- In particolare, la presenza di backdoor hardware rappresenta un incubo per la comunità della sicurezza, così come le modifiche hardware fraudolente da parte di insider.

Gli attacchi hardware puntano ai token di autenticazione, ai componenti dell'infrastruttura di comunicazione, alla sorveglianza, agli apparecchi di rete e, sempre più spesso, ai sistemi di controllo industriali.

La prevenzione deve essere attuata in diverse fasi, tra cui a livello di progettazione creando circuiti affidabili che utilizzano tutte le risorse hardware, a livello di fabbricazione con specifiche e proprietà basate sulla sicurezza e a livello di post-fabbricazione con dispositivi logici che riducano al minimo le possibilità di attacco. Ma la realtà è che esistono opportunità per attaccare l'hardware a partire dalla progettazione fino alla consegna e all'uso.

La risposta del settore

Uno dei problemi principali per l'implementazione della sicurezza hardware è la mancanza di standard aggiornati. Per fornire una maggiore protezione contro le lacune della sicurezza, la SP 800-193 del National Institute of Standards and Technology (NIST) degli Stati Uniti fornisce linee guida sulla resilienza del firmware della piattaforma (PFR) che stabiliscono meccanismi di sicurezza per proteggere e rilevare le modifiche non autorizzate.

Assicurano che in tutti i firmware di sistema venga stabilita una Root of Trust (RoT) che assicuri protezione, rilevamento e recupero in caso di danneggiamento. Per essere conforme, il dispositivo RoT deve eseguire le operazioni sul proprio firmware prima dell'avvio, senza ricorrere a componenti esterni.

Incorporare una maggiore sicurezza

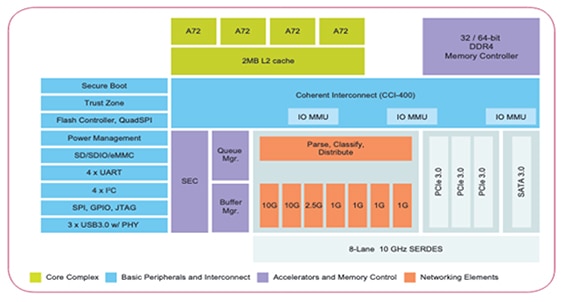

Il settore dei prodotti embedded sta ovviamente rispondendo a queste minacce hardware. Ad esempio, i processori QorIQ LS1046A e LS1026A di NXP sono pensati per applicazioni di rete, storage, sicurezza e industriali che richiedono una CPU di fascia alta con prestazioni eccezionali di elaborazione dei pacchetti e interfacce ad alta velocità. Le caratteristiche includono architettura Arm TrustZone e QorIQtrust di NXP, avvio sicuro, debug sicuro, rilevamento di manomissioni e conservazione sicura delle chiavi.

Figura 1: Il diagramma a blocchi LS1046A mostra un dispositivo di fascia alta che stabilisce uno standard più rigido sulla sicurezza. (Immagine per gentile concessione di NXP)

Figura 1: Il diagramma a blocchi LS1046A mostra un dispositivo di fascia alta che stabilisce uno standard più rigido sulla sicurezza. (Immagine per gentile concessione di NXP)

Arm TrustZone rappresenta un approccio a livello di sistema alla sicurezza embedded per i core basati su Arm Cortex che vanno dagli MCU ai microprocessori ad alte prestazioni. Questa tecnologia crea due ambienti che operano contemporaneamente su un unico core: un mondo sicuro e un mondo non altrettanto sicuro (non sicuro). Consente agli sviluppatori di proteggere i sistemi a partire dai livelli più bassi, compreso il processo di avvio. Creando un sottosistema di sicurezza, gli asset possono essere protetti sia dagli attacchi software che da quelli hardware comuni.

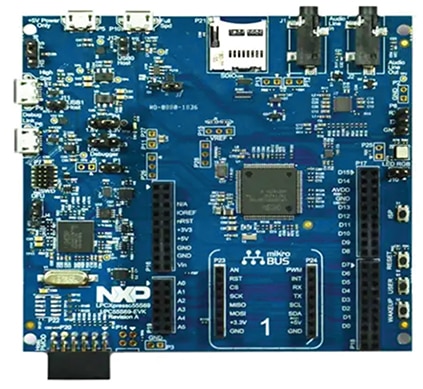

L'MCU LPC55S6x di NXP supporta fino a quattro chiavi revocabili o chiavi dell'autorità di certificazione. Il Root of Trust viene creato conservando l'hash digest SHA-256 (di quattro chiavi pubbliche RoT) in una regione protetta della flash (PFR). Questo compito è agevolato dalla scheda di sviluppo LPCXpresso55S69 di NXP progettata appositamente per la valutazione e lo sviluppo con l'MCU LPC55S6x, basato sull'architettura Arm Cortex-M33 (Figura 2). Questa famiglia di processori ad alta efficienza sfrutta l'architettura Armv8-M più recente, introducendo nuovi livelli di prestazioni e capacità di sicurezza avanzate, tra cui Arm TrustZone ed estensioni di coprocessori.

Figura 2: La c per le applicazioni embedded è presente sulla scheda di sviluppo LPCXpresso55S69 di NXP. (Immagine per gentile concessione di NXP)

Figura 2: La c per le applicazioni embedded è presente sulla scheda di sviluppo LPCXpresso55S69 di NXP. (Immagine per gentile concessione di NXP)

Il mondo accademico entra in gioco

Esistono minacce reali alla catena di fornitura dei processori, prima ancora che i dispositivi vengano usati dal cliente. Gli attacchi dilagano, da quando si inizia una progettazione fino agli aggiornamenti. Le sfide sono incessanti e, dato il prezzo della sicurezza dell'hardware rispetto quella del software, le aziende hanno ancora delle esitazioni ad adottarla. I miglioramenti saranno costanti e comprenderanno maggiori capacità di analisi, protezione della memoria per evitare l'iniezione di database, scripting da un sito all'altro e buffer di riversamento, involucri a prova di manomissione, migliore sicurezza e integrazione degli acceleratori crittografici e compromessi di sicurezza/prestazioni.

Nel frattempo, vengono fatti importanti progressi e l'industria è pronta e disposta ad adottarli rapidamente. Ad esempio, di recente i ricercatori dell'Università di Cincinnati e dell'Università del Wyoming hanno creato un algoritmo che protegge l'hardware da attacchi in cui gli hacker rilevano variazioni di potenza e radiazioni elettromagnetiche nell'hardware di un dispositivo. A quel punto, l'hacker può utilizzare la variazione per rubare informazioni criptate.

La premessa dell'impegno, secondo Mike Borowczak,ricercatore presso l'Università del Wyoming, era che nonostante il livello elevato di sicurezza del software, quando l'hardware perde informazioni tutti i meccanismi di sicurezza vengono aggirati. Dato il gran numero di dispositivi vulnerabili agli attacchi hardware, quelli piccoli e leggeri utilizzano una potenza minima e sono costruiti per funzionare entro vincoli di basso consumo. Purtroppo, ottimizzare velocità, potenza, dimensioni e costi significa rischiare sulla sicurezza.

Il team dell'università ha sviluppato un algoritmo che migliora la sicurezza dell'hardware assorbendo la stessa quantità di energia in ogni ciclo, in tutti i cicli. Diversamente da quanto accadeva prima, ora quando i pirati informatici rubano queste misurazioni di corrente non possono più sfruttarle. In cambio di questo incremento della sicurezza, il consumo di energia è aumentato di appena il 5%.

Un bersaglio mobile

Le sfide alla sicurezza e la complessità degli attacchi sono un esempio del classico gioco del gatto e del topo. È possibile realizzare un sistema completamente sicuro? No. Come minimo, le aziende e i team di gestione devono prendere sul serio la realtà degli attacchi hardware. Le aziende che non si impegnano sul fronte della sicurezza dell'hardware rischiano di perdere molto di più del denaro risparmiato.

Esonero della responsabilità: le opinioni, le convinzioni e i punti di vista espressi dai vari autori e/o dai partecipanti al forum su questo sito Web non riflettono necessariamente le opinioni, le convinzioni e i punti di vista di DigiKey o le sue politiche.