Il progetto del prossimo caricabatterie wireless Qi richiede un'autenticazione sicura

Perché i caricabatterie wireless hanno bisogno di autenticazione sicura? La risposta è semplice: è un obbligo di Qi v1.3 del Wireless Power Consortium (WPC), perché i caricabatterie wireless non sicuri non solo rappresentano una minaccia per la sicurezza, ma possono anche compromettere l'esperienza dell'utente e la sua incolumità. Ad esempio, un dispositivo potrebbe caricarsi troppo lentamente o troppo in fretta e surriscaldarsi (o, ancora peggio, prendere fuoco) oppure una scarsa precisione degli algoritmi di ricarica potrebbe provocare danni alla batteria.

Per quanto riguarda la sicurezza informatica, fra i vettori di attacchi identificati vi sono gli attacchi lato canale1, gli attacchi di pirateria e di intercettazione2. Questi possono essere usati da caricabatterie "malevoli" che qualcuno potrebbe usare negli spazi pubblici per accedere ai dati del telefono o semplicemente interromperne il funzionamento.

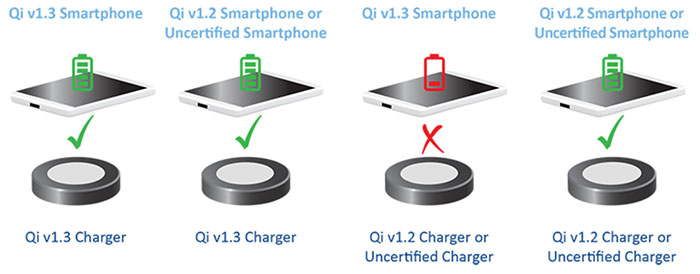

Il WPC è determinato ad affrontare seriamente i problemi di sicurezza, esperienza e incolumità dell'utente. Ora, se un utente ha un telefono cellulare o altri dispositivi progettati secondo il nuovo standard Qi v1.3, perché funzionino devono essere caricati con un caricabatterie Qi v1.3. E se anche dovessero caricarsi, potrebbero farlo molto molto lentamente. Pertanto, Qi v1.3 impone di conservare una chiave privata e di proteggerla con un Secure Storage Subsystem (SSS) certificato nel caricabatterie, compresi i certificati X.509, per verificare crittograficamente la sorgente di ricarica.

Quando il dispositivo viene posato sul caricabatterie, chiederà la certificazione di sicurezza. Senza una chiave privata autenticata dal caricabatterie, il dispositivo potrebbe rifiutare il caricabatterie. Per riassumere: i vecchi dispositivi funzioneranno con il nuovo standard, ma i dispositivi Qi v1.3 potrebbero non funzionare con i caricabatterie più datati (Figura 1).

Figura 1: Non ci si aspetta che i dispositivi che utilizzano il nuovo standard Qi v1.3 funzionino con caricabatterie non certificati o che utilizzano versioni precedenti dello standard Qi. (Immagine per gentile concessione di Microchip Technology)

Figura 1: Non ci si aspetta che i dispositivi che utilizzano il nuovo standard Qi v1.3 funzionino con caricabatterie non certificati o che utilizzano versioni precedenti dello standard Qi. (Immagine per gentile concessione di Microchip Technology)

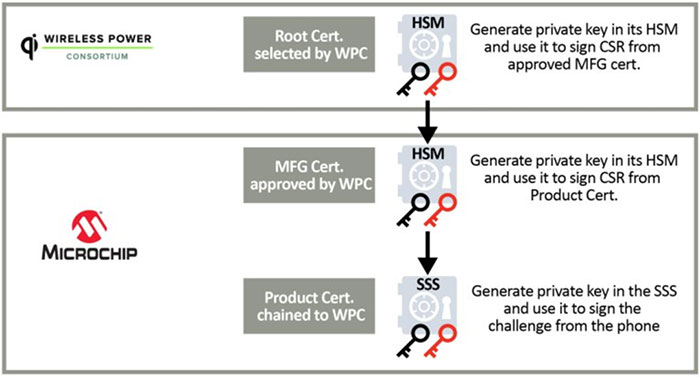

Per impedire qualsiasi esposizione delle chiavi private e il supporto della catena di attendibilità, tutte le chiavi private coinvolte devono essere in un SSS nel caricabatterie. Il WPC impone tre passaggi per assicurare la catena di attendibilità delle chiavi private (Figura 2):

- L'autorità certificativa (CA) della radice terza crea un certificato radice e la relativa chiave privata radice che firma la richiesta di firma del certificato (CSR) del produttore. Il certificato del produttore è unico per ciascuna azienda di caricabatterie wireless e il certificato del prodotto è unico per ciascun caricabatterie.

- La CA del produttore (Cert MFG) crea il certificato del produttore e protegge la sua chiave privata associata in un SSS certificato.

- La coppia richiesta di chiave pubblica/privata per certificazione di prodotto viene generata e protetta durante la produzione dell'SSS. La chiave privata viene fornita all'interno dell'SSS dentro il caricabatterie e l'SSS invia una CSR alla CA di produzione che ha già la firma del certificato radice.

Figura 2: Tre sono i passi utilizzati per assicurare la catena di attendibilità delle chiavi private nell'SSS e l'uso per l'autenticazione sicura. (Immagine per gentile concessione di Microchip Technology)

Figura 2: Tre sono i passi utilizzati per assicurare la catena di attendibilità delle chiavi private nell'SSS e l'uso per l'autenticazione sicura. (Immagine per gentile concessione di Microchip Technology)

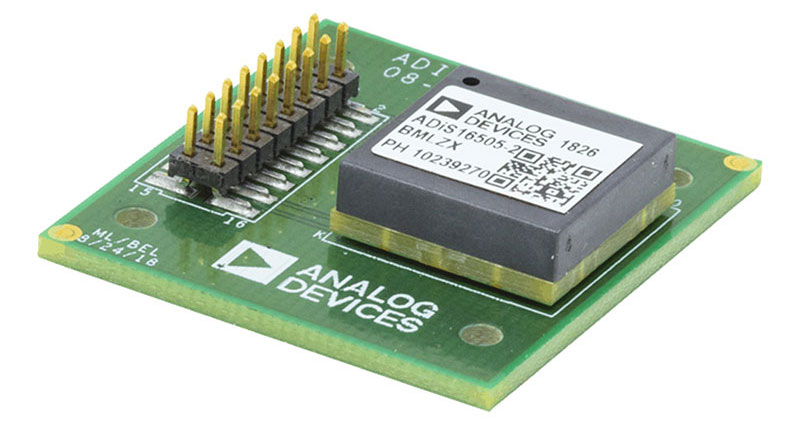

I progettisti di caricabatterie wireless possono utilizzare ECC608-TFLXWPC di Microchip come Secure Element di pre-provisioning, che soddisfa i requisiti di autenticazione sicura imposti da Qi v1.3 (Figura 3). Oltre all'autenticazione sicura Qi v1.3, supporta l'autenticazione del codice (boot sicuro), la generazione del codice di autenticazione dei messaggi (MAC), gli aggiornamenti firmware di attendibilità, diversi protocolli di gestione delle chiavi e altre operazioni basate sulla radice di attendibilità. È studiato per offrire servizi di sicurezza per un microcontroller (MCU) o un microprocessore (MPU) nel caricabatterie.

Figura 3: ECC608-TFLXWPC è un Secure Element di pre-provisioning che soddisfa i requisiti di autenticazione sicura imposti da Qi v1.3. (Immagine per gentile concessione di Microchip Technology)

Figura 3: ECC608-TFLXWPC è un Secure Element di pre-provisioning che soddisfa i requisiti di autenticazione sicura imposti da Qi v1.3. (Immagine per gentile concessione di Microchip Technology)

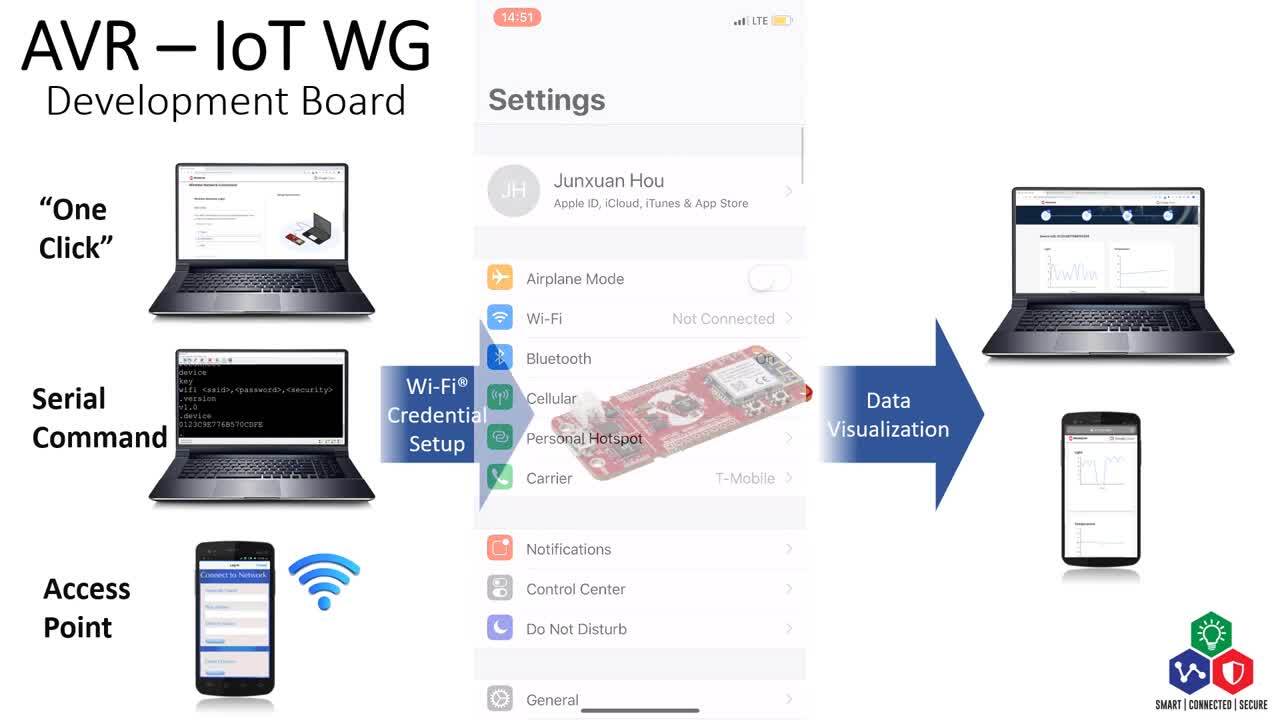

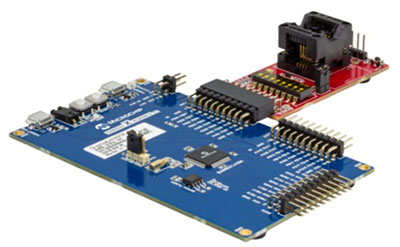

Per iniziare, lo starter kit CryptoAuthentication SOIC Xplained Pro include una scheda SAMD21-XPRO e una scheda con zoccoli AT88CKSCKTSOIC-XPRO, oltre a dispositivi di esempio di Crypto Authentication. Lo starter kit funziona con gli strumenti CAL Library e CAL Python di Microchip Technology. Impostando gli switch richiesti sulla scheda con zoccoli, può supportare dispositivi di interfaccia I²C, Single-Wire Interface (SWI) e SPI.

Figura 4: Per iniziare, lo starter kit CryptoAuthentication SOIC Xplained Pro include una scheda SAMD21-XPRO (blu) e una scheda con zoccoli AT88CKSCKTSOIC-XPRO (rossa), oltre a dispositivi di esempio. (Immagine per gentile concessione di Microchip Technology)

Figura 4: Per iniziare, lo starter kit CryptoAuthentication SOIC Xplained Pro include una scheda SAMD21-XPRO (blu) e una scheda con zoccoli AT88CKSCKTSOIC-XPRO (rossa), oltre a dispositivi di esempio. (Immagine per gentile concessione di Microchip Technology)

Conclusione

I caricabatterie wireless progettati in base al nuovo standard Qi v1.3 devono includere un'autenticazione sicura utilizzando una catena di attendibilità obbligatoria per garantire una buona esperienza e la sicurezza dell'utente, oltre alla protezione dagli attacchi informatici. I dispositivi come i telefoni cellulari che soddisfano i precedenti standard Qi possono essere caricati con un caricabatterie prodotto secondo lo standard v1.3, ma non è garantito che i dispositivi prodotti secondo lo standard v1.3 funzionino con i caricabatterie più datati. I progettisti devono quindi implementare rapidamente Qi V1.3. Come abbiamo visto, sono già disponibili CI e kit di sviluppo per agevolare l'implementazione dello standard Qi v1.3.

Letture consigliate

Disamina dei microcontroller di sicurezza per applicazioni IoT

Cosa significa "sufficiente", applicato alla sicurezza?

Riferimenti:

1: Wireless Charging Power Side-Channel Attacks

Cornell University

Association for Computing Machinery

Have questions or comments? Continue the conversation on TechForum, DigiKey's online community and technical resource.

Visit TechForum